ハニーポット観察日記(2019/01/10) 「4日連続してラズパイ狙いのIRCボットを観測」

はじめに

こんにちは。cute_otterです。

今日は来週末に開催されるInterKosenCTFにエントリーしました。

久しぶりのCTFだけど頑張りたい

Cowrie

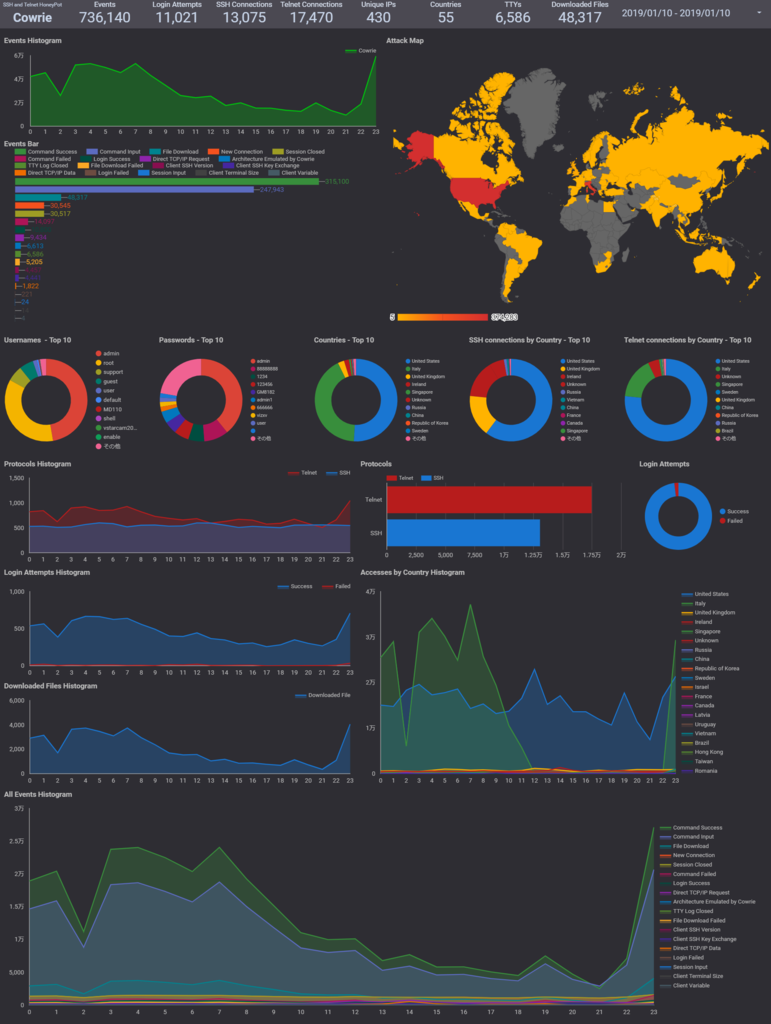

ハニーポット「Cowrie」で2019/01/10 (木) 00:00~23:59 UTC(運用59日目)に取得したログの簡易分析です。

概況

- 集計期間 : 2019/01/10 (木) 00:00~23:59 UTC

- 総イベント件数 : 736,140 件 (前日比 -167,044 件)

- コマンド実行成功 : 315,100 件 (前日比 -82,138 件)

- コマンド入力 : 247,943 件 (前日比 -63,210 件)

- ファイルダウンロード成功 : 48,317 件 (前日比 -12,733 件)

- 新しいコネクション : 30,545 件 (前日比 -653 件)

- セッションクローズ : 30,517 件 (前日比 -684 件)

- コマンド実行失敗 : 14,097 件 (前日比 -2,985 件)

- ログイン成功 : 10,800 件 (前日比 -1,284 件)

- 外部へのTCP/IPリクエストの送出 : 9,434 件 (前日比 +963 件)

- Cowrieによってエミュレートされたアーキテクチャ : 6,613 件 (前日比 -1,426 件)

- TTYログ取得終了 : 6,586 件 (前日比 -1,441 件)

- ファイルダウンロード失敗 : 5,205 件 (前日比 -1,393 件)

- クライアントのSSHバージョン : 4,457 件 (前日比 +79 件)

- SSH鍵交換 : 4,441 件 (前日比 +75 件)

- 外部へのTCP/IPデータの送出 : 1,822 件 (前日比 -149 件)

- ログイン失敗 : 221 件 (前日比 -64 件)

- セッション中の入力 : 24 件 (前日比 +-0 件)

- ターミナルサイズ : 14 件 (前日比 -25 件)

- クライアントの環境設定 : 4 件 (前日比 +-0 件)

- ログイン試行件数 : 11,021 件 (前日比 -1,348 件)

- SSHコネクション件数 : 13,075 件 (前日比 +34 件)

- Telnetコネクション件数 : 17,470 件 (前日比 -687 件)

- ユニークIPアドレス件数 : 430 件 (前日比 +25 件)

- アクセス元の国数 : 55 カ国 (前日比 -2 カ国)

- TTY件数 : 6,586 件 (前日比 -1,441 件)

特徴

- 総イベント件数が大幅に減少

- 前日より16万7,000件ほど減少

- ログイン試行件数が減少

- 前日より1,300件ほど減少

- Telnetコネクション件数が減少

- 前日より700件ほど減少

- 4日連続してRaspberry Piを狙ったと思われるIRCボットを観測

ダッシュボード

ダッシュボードは以下の通りです。

国別のアクセス件数

国別のアクセス件数の変遷は以下の通りです。

続いて、国別のアクセス件数(上位20位)は以下の通りです。

| 順位 | 国名 | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | United States | 374,283 | 1. | 454,911 | -80,628 | - |

| 2. | Italy | 308,545 | 2. | 401,509 | -92,964 | - |

| 3. | United Kingdom | 18,307 | 3. | 17,555 | +752 | - |

| 4. | Ireland | 14,062 | 4. | 14,500 | -438 | - |

| 5. | Singapore | 5,484 | 5. | 4,029 | +1,455 | - |

| 6. | Unknown | 3,040 | 6. | 2,951 | +89 | 識別不能 |

| 7. | Russia | 1,623 | 7. | 1,182 | +441 | - |

| 8. | China | 1,524 | 11. | 593 | +931 | - |

| 9. | Republic of Korea | 634 | 21. | 82 | +552 | - |

| 10. | Sweden | 611 | - | 0 | +611 | - |

| 11. | Israel | 595 | - | 0 | +595 | - |

| 12. | France | 586 | 16. | 268 | +318 | - |

| 13. | Canada | 580 | 8. | 1,095 | -515 | - |

| 14. | Latvia | 564 | 9. | 821 | -257 | - |

| 15. | Uruguay | 564 | - | 0 | +564 | - |

| 16. | Vietnam | 537 | 15. | 411 | +126 | - |

| 17. | Brazil | 472 | 17. | 162 | +310 | - |

| 18. | Hong Kong | 423 | 18. | 124 | +299 | - |

| 19. | Taiwan | 417 | 19. | 105 | +312 | - |

| 20. | Romania | 394 | 10. | 676 | -282 | - |

- 前日と比較して全体的にアクセス件数が減少しました。特に

アメリカとイタリアからのアクセスが減少しました。 - アメリカからのアクセス件数が前日より8万件ほど減少し、374,283件となりました。

イタリアからのアクセス件数が前日より9万3,000件ほど減少し、308,545件となりました。- 0~11時、23時にアクセスが集中していました。

- 普段アクセスが少ない

イスラエル、スウェーデン、ウルグアイからのアクセスがそれぞれ600件ほどありました。

イタリアからのアクセス件数の変遷

イタリアからのアクセス件数の変遷(2018/12/24~2019/01/10)は以下の通りです。

2018/12/26から件数が増加し始め、2018/12/28に、一時的に件数が6万件台まで減少しました。

しかし、2018/12/29から再び件数が増加し始め、2018/12/30~2019/01/01にかけて、連日30万件以上のアクセスがありました。

2019/01/02には件数が大幅に減少し、430件となりましたが、2019/01/03から再び増加し始め、2019/01/04には327,194件となりました。

2019/01/05は8万件ほど減少しましたが、2019/01/06には525,601件となり、過去最大となりました。

2019/01/07~08にかけて件数が減少しましたが、2019/01/09以降は30万件以上のアクセスを記録しています。

国別のログイン試行

国別のログイン試行の件数(上位20位)は以下の通りです。

| 順位 | 国名 | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | United States | 3,351 | 1. | 3,940 | -589 | - |

| 2. | Italy | 2,826 | 2. | 3,665 | -839 | - |

| 3. | United Kingdom | 2,151 | 3. | 2,091 | +60 | - |

| 4. | Ireland | 1,920 | 4. | 1,927 | -7 | - |

| 5. | Russia | 155 | 5. | 170 | -15 | - |

| 6. | Singapore | 148 | 6. | 99 | +49 | - |

| 7. | China | 76 | 7. | 73 | +3 | - |

| 8. | Sweden | 51 | 40. | 1 | +50 | - |

| 9. | Republic of Korea | 42 | 20. | 8 | +34 | - |

| 10. | France | 27 | 9. | 43 | -16 | - |

| 11. | Brazil | 26 | 17. | 15 | +11 | - |

| 12. | Vietnam | 24 | 10. | 42 | -18 | - |

| 13. | Canada | 15 | 13. | 30 | -15 | - |

| 14. | Turkey | 14 | 38. | 2 | +12 | - |

| 15. | Germany | 13 | 8. | 51 | -38 | - |

| 16. | Taiwan | 12 | 11. | 35 | -23 | - |

| 17. | Norway | 12 | 46. | 1 | +11 | - |

| 18. | Latvia | 12 | 14. | 18 | -6 | - |

| 19. | Israel | 10 | - | 0 | +10 | - |

| 20. | Bulgaria | 10 | 42. | 1 | +9 | - |

アメリカからのログイン試行件数が前日より600件ほど減少し、3,351件となりました。イタリアからのログイン試行件数が前日より840件ほど減少し、2,826件となりました

ログイン試行で使用されたユーザ名とパスワード

ログイン試行の際に使用されたユーザ名とパスワードの組み合わせ(上位20位)は以下の通りです。

| 順位 | ユーザ名 | パスワード | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|---|

| 1. | admin | admin | 4,233 | 1. | 4,151 | +82 | - |

| 2. | root | 88888888 | 1,056 | 2. | 1,230 | -174 | DVRを狙ったものと思われる(参照) |

| 3. | root | GM8182 | 538 | 3. | 621 | -83 | Grain Media製のDVRを狙ったものと思われる(参照) |

| 4. | guest | 123456 | 537 | 4. | 618 | -81 | - |

| 5. | support | 1234 | 514 | 6. | 613 | -99 | - |

| 6. | admin | admin1 | 513 | 5. | 614 | -101 | - |

| 7. | root | 666666 | 214 | 8. | 262 | -48 | Zhejiang Dahua Technology製のカメラを狙ったものと思われる(参照) |

| 8. | root | vizxv | 205 | 9. | 255 | -50 | Zhejiang Dahua Technology製のカメラを狙ったものと思われる(参照) |

| 9. | root | (空欄) | 171 | 7. | 300 | -129 | - |

| 10. | root | pass | 157 | 10. | 192 | -35 | Axis製のIPカメラを狙ったものと思われる(参照) |

| 11. | root | 1234 | 156 | 13. | 173 | -17 | - |

| 12. | support | support | 154 | 17. | 156 | -2 | - |

| 13. | root | system | 146 | 12. | 185 | -39 | IQinVision製のIPカメラを狙ったものと思われる(参照) |

| 14. | root | hi3518 | 146 | 18. | 147 | -1 | Xiongmai製のDVRを狙ったものと思われる(参照) |

| 15. | user | user | 143 | 14. | 169 | -26 | - |

| 16. | admin | 4321 | 143 | 19. | 144 | -1 | - |

| 17. | root | xc3511 | 136 | 16. | 156 | -20 | HiSilicon Technologies製のIPカメラを狙ったものと思われる(参照) |

| 18. | root | 888888 | 108 | 11. | 187 | -79 | Zhejiang Dahua Technology製のDVRを狙ったものと思われる(参照) |

| 19. | admin | admin1234 | 106 | 21. | 131 | -25 | - |

| 20. | admin | ZmqVfoSIP | 100 | 25. | 88 | +12 | - |

admin/adminの組み合わせのほとんどがイギリスとアイルランドからのログイン試行の際に使用されていました。- イギリスが2,108件(4,233件中)、アイルランドが1,914件(4,233件中)でした。

root/88888888、root/GM8182、guest/123456、admin/admin1、support/1234の組み合わせのほとんどがイタリアからのログイン試行の際に使用されていました。root/88888888は930件(1,056件中)でした。root/GM8182は470件(538件中)でした。guest/123456は470件(537件中)でした。support/1234は465件(514件中)でした。admin/admin1は465件(513件中)でした。

ダウンロードされたファイル

ダウンロードされたファイルは以下の通りです。

※VT : VirusTotal

| 順位 | ダウンロード元 | MD5 | 検出率(VT) | 件数 | 備考 |

|---|---|---|---|---|---|

| 1. | hxxp://195[.]231[.]0[.]185:80/AB4g5/Josho[.]x86 | aa496313be71695fda7e415999233aa9 | 19/55 | 2,442 | Mirai |

| 2. | hxxp://198[.]98[.]62[.]237:80/bins/mirai[.]x86 | 4147e375f325878fe3c3962c3d4ac411 | 37/57 | 1,864 | Mirai |

| 3. | hxxp://195[.]231[.]0[.]120:80/AB4g5/Josho[.]x86 | d5f9953e5209ebe670208ff55155fa6e | 20/59 | 242 | Mirai |

| 4. | hxxp://209[.]141[.]43[.]15:80/bins/mirai[.]x86 | 256e4d3c013fe49c6166da2d3ba0c524 | 18/58 | 185 | Mirai |

| 5. | hxxp://185[.]244[.]25[.]233:80/AB4g5/Josho[.]x86 | d39b137794544bfa8bc424c4abbf7c4b | 20/58 | 130 | Mirai |

| 6. | hxxp://178[.]128[.]214[.]44:80/Kuso69/Akiru[.]x86 | 0f6fa2e22d9de3864e7d60ed6c0cb4b5 | 32/56 | 96 | Mirai |

| 7. | hxxp://209[.]141[.]57[.]94:80/AB4g5/Josho[.]x86 | 8cec8d31a7331a6c703a987ffd74f719 | 26/59 | 64 | Mirai |

| 8. | hxxp://199[.]38[.]243[.]9:80/bins/yakuza[.]x86 | fabad08996e58068d363312168d9fa33 | 12/57 | 47 | Mirai |

| 9. | hxxp://185[.]244[.]25[.]233/8UsA[.]sh | 9a75838c7c303d7946dda48f41c72717 | 25/58 | 18 | Mirai(ダウンローダー) |

| 10. | hxxp://209[.]141[.]57[.]94/8UsA[.]sh | 4533dca3b256c67eb1bd4aff8ea480a0 | 26/57 | 18 | Mirai(ダウンローダー) |

| 11. | hxxp://185[.]172[.]110[.]213/bins[.]sh | 9aeb6c8e10e5b476efc6d6744bc61158 | 24/58 | 13 | Mirai(ダウンローダー) |

| 12. | hxxp://46[.]183[.]218[.]243:80/33bi/Ares[.]x86 | e68bd8a8712ce1788faa15c9813c00ab | 21/57 | 12 | Mirai |

| 13. | hxxp://139[.]59[.]25[.]145:80/bins/sora[.]x86 | e4ae3f23bbdbcb67b52be4616ffe280b | 21/57 | 7 | Mirai |

| 14. | hxxp://149[.]248[.]56[.]218:80/OwO/Tsunami[.]x86 | 23425d830ec98cc0322e91bc5935ac81 | 9/60 | 6 | Mirai |

| 15. | hxxp://193[.]148[.]69[.]33:80/bins/telnet[.]x86 | f81cb52b13c0ad74247db720ffe5fa36 | 20/58 | 6 | Mirai |

| 16. | hxxp://209[.]97[.]185[.]168:80/bins/kirai[.]x86 | 3906a2f9b3192664762e3f6eb84f4c18 | 25/59 | 6 | Mirai |

| 17. | hxxp://80[.]211[.]4[.]5/gtop[.]sh | 56913ca2fa9cfa0a344b88248abb36fb | 21/58 | 6 | Mirai(ダウンローダー) |

| 18. | hxxp://206[.]189[.]168[.]85/bins[.]sh | fc731b0a76fea565c6217e069c9b1599 | 24/57 | 5 | Mirai |

| 19. | hxxp://80[.]211[.]132[.]63:80/bins/dark[.]x86 | f3423e96829efd9324a6112fd55f994c | 21/59 | 5 | Mirai |

| 20. | hxxp://194[.]36[.]173[.]4:80/vi/x86[.]bushido | 236cc078eb84e9e14f1112a52e74abc9 | 35/59 | 4 | Mirai |

| 21. | hxxp://185[.]234[.]217[.]21/ssh1[.]txt | 9952847353e18356f9b536fbb91915e6 | 40/59 | 2 | IRCボット |

| 22. | hxxp://205[.]185[.]119[.]253:80/AB4g5/Josho[.]x86 | 1e0fdb2538703f442770206f5c101e28 | 19/57 | 2 | Mirai |

| 23. | hxxp://185[.]244[.]150[.]121/sensi[.]sh | b4f24dc1c643ed153f8d03f6b5469f66 | 25/59 | 2 | Mirai(ダウンローダー) |

| 24. | hxxp://111[.]74[.]31[.]7:27264/dfQLQHIRNBiHoprqdHgG | c799e0c3214f8e94ead7942a6c933b27 | 9/56 | 1 | Mirai |

| 25. | hxxp://211[.]143[.]198[.]213:1637/dfQLQHIRNBiHoprqdHgG | c799e0c3214f8e94ead7942a6c933b27 | 9/56 | 1 | Mirai |

- Mirai(亜種含む)のダウンローダーと思われるファイルが普段より多くダウンロードされていました。

- Gafgyt(亜種含む)と思われるマルウェアのダウンロードは観測されませんでした。

- 2日連続してPerlで書かれたIRCボットと思われるマルウェアがダウンロードされていました。

IRCボット

4日連続してRaspberry Piを狙ったと思われるIRCボットを観測しています。

IRCボットのMD5ハッシュ値は以下の通りです。

MD5 : 742f247c9ff393f8daf2e1609f0d9506

詳細は過去記事を参照ください。

Cowrieで取得したログの簡易分析は以上です。

WOWHoneypot

続いて、ハニーポット「WOWHoneypot」で2019/01/10 (木) 00:00~23:59 UTC(運用7日目)に取得したログの簡易分析です。

概況

- 集計期間 : 2019/01/10 (木) 00:00~23:59 UTC

- 総アクセス件数 : 531 件 (前日比 +156 件)

- ユニークIPアドレス件数 : 20 件 (前日比 +4 件)

- アクセス元の国数 : 17 カ国 (前日比 +4 件)

特徴

- アクセス件数が増加

- 前日より160件ほど増加

- アクセスの大半が

中国とシンガポールからのものだった - アクセスの大半はWebShellやphpMyAdminの探査が目的と思われるものだった

国別のアクセス件数

国別のアクセス件数(上位5位)は以下の通りです。

| 順位 | 国名 | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | China | 399 | 1. | 361 | +38 | - |

| 2. | Singapore | 113 | - | 0 | +113 | - |

| 3. | Brazil | 3 | - | 0 | +3 | - |

| 4. | Netherlands | 2 | - | 0 | +2 | - |

| 5. | United States | 2 | 3. | 2 | +-0 | - |

- アクセスの大半が

中国とシンガポールからのものでした。

メソッド

メソッドの件数は以下の通りです。

| 順位 | メソッド | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | GET | 375 | 1. | 238 | +137 | - |

| 2. | POST | 154 | 2. | 135 | +19 | - |

| 3. | PROPFIND | 2 | 3. | 2 | +-0 | - |

HTTPバージョン

HTTPバージョンの件数は以下の通りです。

| 順位 | HTTPバージョン | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | HTTP/1.1 | 528 | 1. | 375 | +153 | - |

| 2. | HTTP/1.0 | 3 | - | 0 | +3 | - |

アクセス先

アクセス先(上位10位+気になったもの)は以下の通りです。

| 順位 | アクセス先 | 件数 | 前日の順位 | 前日の件数 | 件数差 | 備考 |

|---|---|---|---|---|---|---|

| 1. | GET /manager/html HTTP/1.1 | 20 | 2. | 10 | +10 | Tomcatの管理ページに対するログイン試行 |

| 2. | GET / HTTP/1.1 | 15 | 1. | 12 | +3 | トップページへのアクセス |

| 3. | POST /qq.php HTTP/1.1 | 6 | 3. | 5 | +1 | WebShellの探査 |

| 4. | GET /shell.php HTTP/1.1 | 4 | WebShellの探査 | |||

| 5. | POST /xx.php HTTP/1.1 | 4 | WebShellの探査 | |||

| 6. | POST /conflg.php HTTP/1.1 | 4 | WebShellの探査 | |||

| 7. | GET /phpMyAdmin/index.php HTTP/1.1 | 4 | 10. | 4 | +-0 | phpMyAdminの探査 |

| 8. | GET /admin/phpMyAdmin/index.php HTTP/1.1 | 4 | 9. | 4 | +-0 | phpMyAdminの探査 |

| 9. | GET /tools/phpMyAdmin/index.php HTTP/1.1 | 4 | 117. | 2 | +2 | phpMyAdminの探査 |

| 10. | GET /claroline/phpMyAdmin/index.php HTTP/1.1 | 4 | 13. | 3 | +1 | phpMyAdminの探査 |

| ... | ... | ... | ... | ... | ... | ... |

| 20. | PROPFIND / HTTP/1.1 | 2 | 14. | 2 | +-0 | Microsoft IIS 6.0の脆弱性CVE-2017-7269を狙った攻撃 |

| 21. | GET /webdav/ HTTP/1.1 | 2 | 20. | 2 | +-0 | WebDAVの探査 |

| ... | ... | ... | ... | ... | ... | ... |

| 160. | GET /HNAP1/ HTTP/1.1 | 1 | - | 0 | +1 | ヘッダにSOAPActionなどが含まれないため、D-Link製品の探査と思われる |

- phpMyAdminの探査と思われるアクセスが多かったです。

- D-Link製品の探査と思われるアクセスが1件ありました。ヘッダに

SOAPActionなどは含まれていませんでした。

WOWHoneypotで取得したログの簡易分析は以上です。